Mainos

Onko sinulla sisäisessä verkossa koneita, joita sinun on käytettävä ulkomaailmasta? Ratkaisuna voi olla bastionin isäntä verkon portinvartijana.

Mikä on bastionin isäntä?

Bastioni kääntyy kirjaimellisesti paikkaan, joka on linnoitettu. Tietokoneellisesti se on verkossa oleva laite, joka voi olla portinvartija tuleville ja lähteville yhteyksille.

Voit asettaa bastionisäntäsi ainoaksi koneeksi, joka hyväksyy tulevat yhteydet Internetistä. Aseta sitten puolestaan kaikki muut verkossa olevat koneet vastaanottamaan vain tulevia yhteyksiä bastionisäntältäsi. Mitä hyötyä tästä on?

Kaiken muun lisäksi, turvallisuus. Bastionin isännällä, kuten nimestä voi päätellä, voi olla erittäin tiukka turvallisuus. Se on ensimmäinen puolustuslinja kaikkia tunkeilijoita vastaan ja varmistaa, että muut koneesi ovat suojattuja.

Se tekee myös verkon muiden osien asettamisesta hieman helpompaa. Sen sijaan, että välittäisit portteja reitittimen tasolla, sinun tarvitsee vain välittää yksi saapuva portti bastionisäntällesi. Sieltä voit haarautua muihin koneisiin, joihin tarvitset pääsyä yksityisessä verkossa. Älä pelkää, tämä käsitellään seuraavassa osassa.

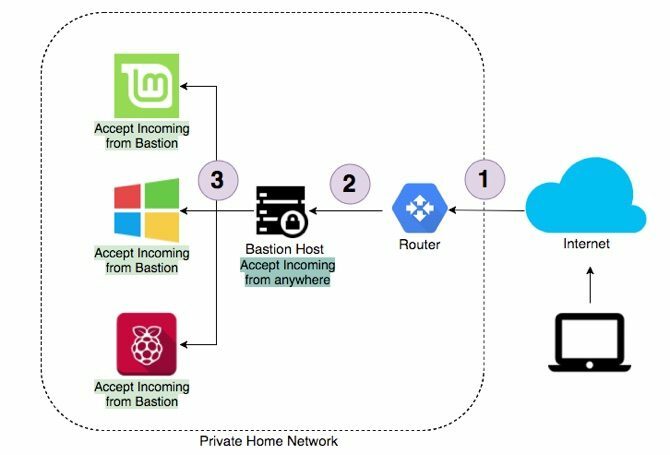

Kaavio

Tämä on esimerkki tyypillisestä verkon asennuksesta. Jos tarvitset pääsyä kotiverkkoosi ulkopuolelta, sinun tulee sisään Internetin kautta. Reitittimesi välittää sitten yhteyden bastionisäntällesi. Kun olet kytketty bastion-isäntään, pääset käyttämään kaikkia muita verkon koneita. Vastaavasti Internetistä ei pääse muille koneille kuin bastionisäntälle.

Tarpeeksi viivästystä, aika käyttää bastionia.

1. Dynaaminen DNS

Kohtelias keskuudestasi on ehkä miettinyt, miten pääsisi kotireitittimeesi Internetin kautta. Suurin osa Internet-palveluntarjoajista (ISP) antaa sinulle väliaikaisen IP-osoitteen, joka muuttuu jokainen niin usein. Internet-palveluntarjoajat yleensä veloittavat lisämaksun, jos haluat staattisen IP-osoitteen. Hyvä uutinen on, että nykyajan reitittimillä on taipumus olla dynaaminen DNS-paistettu niiden asetuksiin.

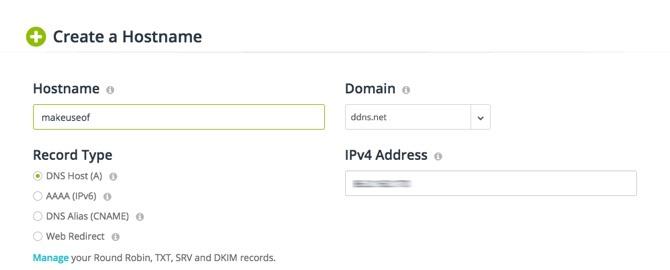

Dynaaminen DNS päivittää isäntänimesi uudella IP-osoitteellasi tietyin väliajoin varmistaen, että pääset aina kotiverkkoosi. On monia palveluntarjoajia, jotka tarjoavat mainittua palvelua, joista yksi on No-IP, jolla on jopa ilmainen taso. Huomaa, että ilmainen taso vaatii sinua vahvistamaan isäntänimen 30 päivän välein. Se on vain 10 sekunnin prosessi, jonka he muistuttavat tekevän joka tapauksessa.

Kun olet kirjautunut, luo vain isäntänimi. Isäntänimen on oltava ainutlaatuinen, ja siinä se on. Jos omistat Netgear-reitittimen, ne tarjoavat ilmaisen dynaamisen DNS: n, joka ei vaadi kuukausittaista vahvistusta.

Kirjaudu nyt reitittimeesi ja etsi dynaaminen DNS-asetus. Tämä eroaa reitittimestä reitittimeen, mutta jos et löydä sitä viehättävän lisäasetuksissa, tarkista valmistajan käyttöohje. Neljä asetusta, jotka sinun on yleensä annettava, ovat seuraavat:

- Palveluntarjoaja

- Verkkotunnus (juuri luomasi isäntänimi)

- Kirjautumistunnus (sähköpostiosoite, jota käytetään dynaamisen DNS: n luomiseen)

- Salasana

Jos reitittimelläsi ei ole dynaamista DNS-asetusta, No-IP tarjoaa ohjelmiston, jonka voit asenna paikalliselle koneellesi saavuttaa sama tulos. Tämän koneen on oltava online-tilassa, jotta dynaaminen DNS pysyy ajan tasalla.

2. Portin edelleenlähetys tai uudelleenohjaus

Reitittimen on nyt tiedettävä, mihin tuleva yhteys voidaan edelleen välittää. Se tekee tämän saapuvan yhteyden portinumeron perusteella. Hyvä käytäntö on, että et käytä oletusarvoista SSH-porttia, joka on 22, julkiseen porttiin.

Syy siihen, että oletusporttia ei käytetä, on se, että hakkereilla on omistettu portinhaku. Nämä työkalut tarkistavat jatkuvasti tunnettuja portteja, jotka saattavat olla avoinna verkossa. Kun he huomaavat, että reitittimesi hyväksyy yhteydet oletusporttiin, he alkavat lähettää yhteyspyyntöjä tavallisilla käyttäjätunnuksilla ja salasanoilla.

Vaikka satunnaisen portin valitseminen ei estä pahanlaatuisia haastajia kokonaan, se vähentää huomattavasti reitittimelle tulevien pyyntöjen määrää. Jos reitittimesi voi edelleen välittää vain saman portin, se ei ole ongelma, koska sinun tulisi asettaa bastionin isäntä käyttämään SSH keypair -todennusta, ei käyttäjänimiä ja salasanoja.

Reitittimen asetusten pitäisi näyttää samanlaisilta kuin nämä:

- Palvelun nimi, joka voi olla SSH

- Protokolla (tulisi asettaa TCP: lle)

- Julkinen portti (pitäisi olla korkea portti, joka ei ole 22, käytä 52739)

- Yksityinen IP (bastionisi isäntäsi IP)

- Yksityinen portti (oletus SSH-portti, joka on 22)

Bastioni

Ainoa mitä bastionisi tarvitsee, on SSH. Jos tätä ei valittu asennuksen yhteydessä, kirjoita:

sudo apt install OpenSSH-client. sudo apt asentaa OpenSSH-palvelimenKun SSH on asennettu, varmista, että asetat SSH-palvelimeesi todenna avaimilla salasanojen sijasta Kuinka todentaa SSH: n avaimilla salasanojen sijastaSSH on hieno tapa saada etäkäyttö tietokoneellesi. Kun avaat reitittimen portit (tarkemmin portti 22), et voi käyttää vain SSH-palvelintasi sisäpuolelta ... Lue lisää . Varmista, että bastionisäntäsi IP on sama kuin yllä olevassa portin eteenpäin -säännössä.

Voimme suorittaa nopean testin varmistaaksemme, että kaikki toimii. Voit simuloida kotiverkon ulkopuolella olemista: käytä älylaitetta hotspotina Hotspot-hallinta: Käytä Androidia langattomana reitittimenäAndroid-laitteen käyttäminen hotspot-pisteenä on hieno tapa jakaa mobiilitiedot muiden laitteiden, kuten kannettavan tai tablet-laitteen, kanssa - ja se on erittäin helppoa! Lue lisää kun se on mobiilidatassa. Avaa pääte ja tyyppi, korvaa

ssh -p 52739 @ Jos kaikki oli asetettu oikein, sinun pitäisi nyt nähdä bastionisäntäsi pääteikkuna.

3. tunnelointi

Voit tunneloida melkein mitä tahansa SSH: n kautta (syyn sisällä). Jos esimerkiksi haluat saada pääsyn kotiverkon SMB-jakoon Internetistä, muodosta yhteys bastionisäntäsi ja avaa tunneli SMB-jaolle. Suorita tämä noituus suorittamalla tämä komento:

ssh -L 15445:: 445 - 52739 @ Todellinen komento näyttää siltä, että:

ssh - L 15445: 10.1.2.250: 445 -p 52739 [email protected] Tämän komennon rikkominen on helppoa. Tämä muodostaa yhteyden palvelimellasi olevaan tiliin reitittimen ulkoisen SSH-portin 52739 kautta. Kaikki porttiin 15445 (mielivaltainen portti) lähetetty paikallinen liikenne lähetetään tunnelin läpi, sitten välitetään edelleen koneelle IP: llä 10.1.2.250 ja SMB-portilla 445.

Jos haluat todella ovela, voimme alias koko komennon kirjoittamalla:

alias sss = 'ssh - L 15445: 10.1.2.250: 445 -p 52739 [email protected]'Nyt kaikki mitä sinun on kirjoitettava terminaali sisään SSS, ja bobin setäsi.

Kun yhteys on muodostettu, voit käyttää SMB-osakkeitasi osoitteella:

smb: // localhost: 15445.

Tämä tarkoittaa, että pystyt selaamaan tätä paikallista osuutta Internetistä ikään kuin olisit paikallisessa verkossa. Kuten mainittiin, SSH: n avulla voit melkein tunneloida mitä tahansa. Jopa Windows-koneissa, joissa etäpöytä on käytössä pääsee SSH-tunnelin kautta Kuinka tunnistaa verkkoliikennettä SSH Secure Shell -sovelluksella Lue lisää .

Kertaus

Tämä artikkeli kattoi paljon muutakin kuin vain bastionin isäntä, ja olet menestynyt hyvin tehdäksesi niin pitkälle. Bastionisäntä tarkoittaa, että muut laitteet, joilla on paljaat palvelut, suojataan. Se myös varmistaa, että voit käyttää näitä resursseja mistä päin maailmaa tahansa. Muista juhlia kahvin, suklaan tai molempien kanssa. Perusvaiheemme, joita olemme käsittäneet, olivat:

- Asenna dynaaminen DNS

- Välitä ulkoinen portti sisäiseen porttiin

- Luo tunneli paikallisen resurssin käyttämiseen

Onko sinun käytettävä paikallisia resursseja Internetistä? Käytätkö tällä hetkellä VPN: ää tämän saavuttamiseksi? Oletko käyttänyt SSH-tunneleita aiemmin?

Kuvahyvitys: TopVectors /depositphotos

Yusuf haluaa elää maailmassa, joka on täynnä innovatiivisia yrityksiä, älypuhelimia, joihin on pakattu tummaa paahdettua kahvia, ja tietokoneita, joissa on hydrofobiset voimakentät, jotka lisäksi torjuvat pölyn. Liiketoimintaanalyytikkona ja Durbanin teknillisen yliopiston tutkinnon suorittaneena, jolla on yli 10 vuoden kokemus nopeasti kasvavasta teknologiateollisuudesta, hän nauttii olevansa keskitie...