Mainos

Tällä digitaalisella aikakaudella, jolloin melkein koko ihmistieto on tallennettu verkkoon, osa arvokkaimmista tiedoista on oma identiteetti. Termi viittaa tietoon, jonka avulla henkilöllisyysvarasta voi esiintyä uhrinaan pääsyn yhteydessä heidän pankkitilinsä, hankkiakseen ja väärinkäyttämällä luottokorttia uhrin nimessä tai hyödyntääksesi muita resursseja.

Tällä digitaalisella aikakaudella, jolloin melkein koko ihmistieto on tallennettu verkkoon, osa arvokkaimmista tiedoista on oma identiteetti. Termi viittaa tietoon, jonka avulla henkilöllisyysvarasta voi esiintyä uhrinaan pääsyn yhteydessä heidän pankkitilinsä, hankkiakseen ja väärinkäyttämällä luottokorttia uhrin nimessä tai hyödyntääksesi muita resursseja.

Hakkerit ovat löytäneet monia tapoja saada nämä tiedot, esimerkiksi murtaneet sähköpostitilien salasanat ja esitelleet avainlokkurit tallenna jokainen tietokoneella suoritettu näppäimistö tai sieppaamalla uhrin Internet-liikenne ja tallentamalla lähetetty tiedot. Samoin on olemassa joukko toimia, joilla voit suojata itseäsi ja henkilökohtaisia tietojasi näiltä hyökkäyksiltä.

1. Käytä palomuuria

Hakkerit, joilla ei ole suoraa pääsyä tietokoneeseesi, voivat päästä järjestelmään Internet-yhteyden kautta. Yksi tapa päästä sisään on avoimen verkkoportin kautta. palomuuri Mikä on palomuurin määritelmä? [Teknologia selitetty] Lue lisää

ohjaa kaikkea verkkoporttien kautta kulkevaa liikennettä, olipa se sitten tulossa vai lähtemässä. Ohjelmisto toimii kuin portinvartija ja antaa sinun päättää, mitkä ohjelmat saavat lähettää ja vastaanottaa tietoja.

Windowsin mukana tulee peruspalomuuri. Windows 7: ssä voit käyttää palomuurin asetuksia kohdassa> alkaa > Ohjauspaneeli > Järjestelmä ja turvallisuus > Windowsin palomuuri. Ohjelmisto, jonka avulla voit hallita palomuuria, on Windows 7 -palomuuriohjaus Hallitse Windows-palomuuria paremmin Windows 7 -palomuuriohjauksella Lue lisää .

Windowsin oletuspalomuurille on useita vaihtoehtoja, jotka tarjoavat lisää ominaisuuksia kokeneille käyttäjille. Olemme peittäneet 7 suosituinta palomuuriohjelmaa 7 suosituinta palomuuriohjelmaa, jotka on otettava huomioon tietokoneesi turvallisuuden kannaltaPalomuurit ovat ratkaisevan tärkeitä nykyaikaisen tietoturvan kannalta. Tässä ovat parhaat vaihtoehtosi ja mikä sopii sinulle. Lue lisää sekä Kolme parasta palomuuria Kolme parasta ilmaista palomuuria Windowsille Lue lisää Windowsille. Jos käytät Macia, kannattaa ehkä tutkia asiaa Palomuurin käyttöönotto Mac OS X Snow Leopardissa Palomuurin käyttöönotto Mac OS X Snow LeopardissaKoska me kuulemme harvoin Applen laitteistojen tietoturvaongelmista, me, Mac-käyttäjät, sivuutamme usein joitain Applen tietoturvasovelluksista ja ominaisuuksista, kuten palomuurista. Asennus on helppoa, mutta on ... Lue lisää .

2. Suojaa verkkoosi

Henkilö, jolla on pääsy verkkoosi, voi siepata verkkoliikenteesi ja mahdollisesti saada pääsyn arkaluontoisiin tietoihin. Siksi on välttämätöntä muuttaa reitittimen oletuskirjautumistietoja ja asettaa paikalliselle langattomalle verkolle salasana.

Seuraavat artikkelit sisältävät lisätietoja:

- Kuinka suojata langaton verkkoyhteys 7 yksinkertaista vinkkiä reitittimen ja Wi-Fi-verkon suojaamiseksi minuutissaHakeeko joku nuuskimaan ja salakuuntelemaan Wi-Fi-liikennettäsi, varastamassa salasanasi ja luottokorttinumerosi? Tiesisitkö edes joku? Todennäköisesti ei, joten suojaa langaton verkko näillä 7 yksinkertaisella vaiheella. Lue lisää

- WiFi nukkeille: 9 yleistä virhettä langattoman verkon määrittämisessä 9 Yleisiä virheitä Langattoman verkon määrittäminen Lue lisää

- Kuinka suojata langaton D-Link-reititin Kuinka suojata langaton D-Link-reititinJos D-Link-reitittimesi on todella turvallinen? Noudata näitä vaiheita varmistaaksesi, että Wi-Fi-verkosi on suojattu hakkereilta ja ilkikurisilta lapsilta. Lue lisää

- Kuinka piilottaa WiFi-verkkoasi ja estää sen näkemistä Kuinka piilottaa Wi-Fi-verkkoasi ja estää sen näkemistäLangattomat verkot ovat vähemmän turvallisia kuin langalliset verkot. Haluatko piilottaa reitittimen? Tässä on miten tehdä se ja miksi sinun ei pitäisi. Lue lisää

- Onko langaton verkko turvassa? Tarkista, onko langaton verkko turvassa AirSnaren avulla Lue lisää

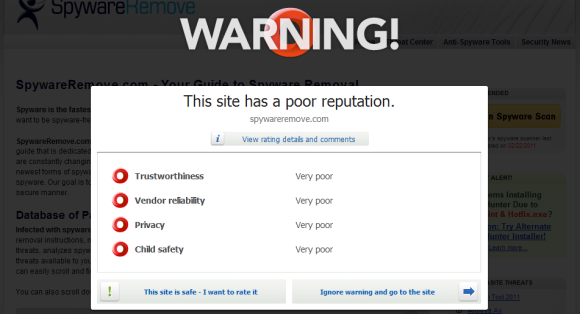

3. Käytä haittaohjelmien torjuntaohjelmaa

Ehkä helpoin tapa hakkeroida hiipiä järjestelmääsi on käyttää haittaohjelmien asennuksia, jotka naiivi käyttäjä on valtuuttanut tai suorittanut. Joissakin tapauksissa käyttäjän ei tarvitse edes valtuuttaa mitään, kuten vakoiluohjelmat suorittavat itsensä ja asentavat sen itse 3 suosituinta tapaa, jolla ihmiset saastuttavat sähköpostiviruksen Lue lisää heti, kun käyttäjä avaa tiedoston tai antaa skriptin ajaa verkkosivuston pois. Haittaohjelmien torjuntaohjelmisto voi suojata tietosi havaitsemalla tietokoneesi haittaohjelmia ja estämällä tartunnan.

Tutustu näihin viesteihin saadaksesi tarkempia tietoja:

- 7 yleisen järjen vinkkejä, jotka auttavat välttämään haittaohjelmien sieppaamista 7 yleisen järjen vinkkejä, jotka auttavat välttämään haittaohjelmien sieppaamistaInternet on tehnyt paljon mahdollista. Tietojen saaminen ja kommunikointi kaukaisten ihmisten kanssa on tullut helppoa. Samaan aikaan uteliaisuutemme voi kuitenkin johtaa meidät nopeasti pimeisiin virtuaalisille kujille ... Lue lisää

- 7 välttämätöntä tietoturvalatausta, joka sinun on asennettava 7 välttämätöntä tietoturvalatausta, joka sinun on asennettava Lue lisää

- 9 tietokonetyyppiä, joita on tarkkailtava ja mitä ne tekevät 7 tarkkailtavia tietokoneviruksia ja mitä ne tekevätMonentyyppiset tietokonevirukset voivat varastaa tai tuhota tietosi. Tässä on joitain yleisimmistä viruksista ja niiden tekemistä. Lue lisää

4. Työskentele tavallisella tai rajoitetulla käyttäjätilillä

Useimmat ihmiset mieluummin työskentelevät järjestelmänvalvojan tilin kanssa, koska se näyttää helpommalta. Voit asentaa ohjelman helposti ilman, että sinun täytyy vaihtaa käyttäjiä tai suorittaa asennustiedostoa, jolla on järjestelmänvalvojan oikeudet. Arvaa kuinka moni hakkeri tai tällainen haittaohjelma!

Windows Vista ja Windows 7 ovat tehneet järjestelmästä turvallisemman vaatimalla vahvistusta tai järjestelmänvalvojan kirjautumistietoja, kun ohjelmat yrittävät tehdä järjestelmään muutoksia. Jos kuitenkin käytät edelleen Windows XP: tä, muista tehdä oletustilisi muun kuin järjestelmänvalvojan tiliksi. Voit silti suorittaa prosesseja järjestelmänvalvojana tällä tilillä, jos tiedät kirjautumistiedot.

Määritä myös salasana oletusarvoiselle järjestelmänvalvojan tilille. Usein järjestelmänvalvojan tilillä ei ole salasanaa. Tämä on toinen avoin ovi järjestelmään, varsinkin jos jollakin oli suora pääsy tietokoneeseesi, joten lukitse se paremmin.

5. Käytä vahvoja salasanoja ja muuta niitä usein

Ainoa asia, jonka voit suojata verkkotilejä, kuten verkkoposti tai verkkopankki, on Valitse vahvat salasanat, erilainen jokaiselle tilille ja vaihda sitten salasanasi usein. Tämä on vaikeaa, mutta tilille, joka sisältää arkaluontoisia tietoja, kuten henkilötietoja tai luottokorttinumeroita, on uskomattoman tärkeää.

Katso alla olevista artikkeleista vinkkejä salasanan luomiseen ja hallintaan:

- Kuinka luoda hyvä salasana, jota et unohda Kuinka luoda vahva salasana, jota et unohdaTiedätkö kuinka luoda ja muistaa hyvä salasana? Tässä on joitain vinkkejä vahvojen, erillisten salasanojen ylläpitämiseen kaikille online-tileillesi. Lue lisää

- Laita salasanasi murtotestin läpi näiden viiden salasanan lujuustyökalun avulla Laita salasanasi murtotestin läpi näiden viiden salasanan lujuustyökalun avullaKaikki meistä ovat lukeneet kohtuullisen osan kysymyksistä kuinka salasanani muutetaan. On turvallista sanoa, että suurin osa heistä on tarkoitettu pikemminkin tarkoituksiin kuin uteliaisiin tarkoituksiin. Salasanojen rikkominen ... Lue lisää

- 5 ilmaista salasanageneraattoria melkein käyttökelvottomille salasanoille 5 parasta online salasanageneraattoria vahvoille satunnaissalasanoilleEtsitkö tapaa nopeasti murtumattoman salasanan luomiseen? Kokeile jotakin näistä online-salasanalähettäjistä. Lue lisää

- 4 Avoimen lähdekoodin salasanojen hallintaohjelmat pitävät salasanasi turvassa 4 Avoimen lähdekoodin salasanojen hallintaohjelmat pitävät salasanasi turvassaVaikka olet tottunut rakkaan ja kätevän kaupallisen salasanan hallintaan, se ei todennäköisesti ole huono idea kokeilla muita erittäin turvallisia sovelluksia, jotka tarjoavat samoja ominaisuuksia ja vähemmän riskejä klo ... Lue lisää

- KeePassX - Suojattu salasanan hallinta Linuxille ja OS X: lle KeePassX - Suojattu salasanan hallinta Linuxille ja OS X: lle Lue lisää

6. Salaa arkaluontoiset tiedot

Kun tallennat arkaluontoisia tietoja kiintolevyllesi tai ulkoiselle tallennuslaitteelle, salaa se. Tällä tavoin sitä on vaikea käyttää, vaikka hakkeri saa pääsyn tietokoneeseesi ja onnistuu kopioimaan tietoja. Erinomainen ilmainen avoimen lähdekoodin työkalu tietojen salaamiseen on TrueCrypt.

Löydät lisätietoja aiheesta näistä viesteistä:

- Salaa USB-muistitikku Truecrypt 6.0: lla Salaa USB-muistitikku Truecrypt 6.0: lla Lue lisää

- Salaa USB-asema helposti Rohos Mini Drive 1.7 -sovelluksella Salaa USB-asema helposti Rohos Mini Drive 1.7 -sovelluksella Lue lisää

- Kuinka suojata ja salata tietosi, jos tietokoneesi varastetaan [Mac] Kuinka suojata ja salata tietosi, jos tietokoneesi varastetaan [Mac] Lue lisää

7. Käytä suojattuja yhteyksiä arkaluontoisten tietojen lähettämiseen

Internet on aivan liian kätevä, jotta sitä ei voida käyttää. On hauskaa ja helppoa rekisteröityä uusiin tiliin, osallistua kilpailuihin, tehdä ostoksia sohvalta ja suunnitella lomaasi. Aina kun käytät tällaista palvelua, paljastat vähän henkilökohtaisia tietoja: nimesi, osoitteesi, henkilökohtaiset kiinnostuksen kohteesi, pankkitiedot ja milloin olet poissa kotoa. Nämä tiedot ovat erittäin arvokkaita!

Suojataksesi henkilökohtaisia tietojasi online-palveluita käytettäessä varmista, että tiedot toimitetaan yksinomaan salattujen suojattujen yhteyksien kautta (SSL Kuinka saada oma ilmainen SSL-sertifikaatti Lue lisää / TLS-protokolla). Olet tekemisissä turvallisen yhteyden kanssa, kun selaimesi URL-osoite alkaa https: // sijasta http: //. Tällä hetkellä voit asettaa Facebookin, Gmailin ja Twitterin muodostamaan jatkuvan yhteyden HTTPS: n kautta, mikä parantaa tietojen vaihdon turvallisuutta näiden sivustojen kautta.

Lisätietoja täältä:

- Twitter lisää ”Käytä aina HTTPS: tä” asetuksiin, ota se käyttöön nyt! [Uutiset] Twitter lisää "Käytä aina HTTPS: tä" asetuksiin, ota se käyttöön nyt! [Uutiset] Lue lisää

8. Pidä käyttöjärjestelmä ja ohjelmistot päivitettyinä

Useimmissa ohjelmissa on virheitä, ja pahimmat niistä ovat tietoturva-aukkoja. Virheiden korjaamiseksi ohjelmistokehittäjät toimittavat korjaustiedostoja ja ohjelmistopäivityksiä. Käyttöjärjestelmän, ohjainten ja kaikkien asennettujen ohjelmistojen päivittäminen ei siis koske uusien ominaisuuksien käyttöä, vaan järjestelmän turvallisuus ja toimivuus.

Katso näitä artikkeleita:

- 5 Pikavaihetta ohjelmistopäivitysten hallintaan SUMon avulla 5 Pikavaihetta ohjelmistopäivitysten hallintaan SUMon avulla Lue lisää

- FileHippo Update Checker pitää tietokoneesi ohjelmiston päivitettynä FileHippo Update Checker pitää tietokoneesi ohjelmiston päivitettynä Lue lisää

- Kuinka päivittää kolmannen osapuolen sovellukset automaattisesti Macillasi Kuinka päivittää kolmannen osapuolen sovellukset automaattisesti Macilla Lue lisää

9. Pyyhi ja korvaa tallennuslaitteet ennen hävittämistä

Ennen kuin hävitä laitteisto, joka on aiemmin tallentanut henkilökohtaisia tietoja, kuten kiintolevyt, USB-muistitikut, muistikortit tai DVD-levyt joko tuhoavat tuotteen fyysisesti tai korvaavat sen kokonaan ajaa. Tiedostojen poistaminen tai aseman yksilöinti ei riitä. Hakkerit pystyvät palauttamaan tiedot. Tallennustila on korvattava satunnaisilla tiedoilla.

Seuraava viesti paljastaa lisätietoja:

- Kuinka tyhjentää kiintolevy kokonaan ja turvallisesti [Windows] Kuinka kiintolevy pyyhitään kokonaanKiintolevy voidaan kytkeä kahdella tavalla. Tässä on mitä sinun täytyy tietää saadaksesi se tekemään nopeasti ja helposti. Lue lisää

Onko sinulla koskaan identiteettivarkauksia? Kuinka hakkerit pääsivät tietoihisi?

Kuvahyvitykset: Branislav Senic, Ilin Sergey, valdis torms, Gibsons, Pedro Miguel Sousa, Kheng Guan Toh, Lichtmeister, Matthias Pahl, tihkusade

Tina on kirjoittanut kuluttajateknologiasta jo yli kymmenen vuoden ajan. Hänellä on luonnontieteiden tohtori, tutkintotodistus Saksasta ja diplomi-insinööri Ruotsista. Hänen analyyttinen tausta on auttanut häntä menestymään teknologiatoimittajana MakeUseOfissa, jossa hän nyt hallinnoi avainsanatutkimusta ja -toimintoja.