Mainos

Sinulla on tietokoneellasi virustorjuntaohjelma, haittaohjelmien torjuntaohjelma, suora skanneri matojen ja muiden aktiivisten tunkeutumisten hakemiseen sekä palomuuri. Tietokoneesi ja sen tiedot ovat turvassa... eikö niin?

Kuten olemme nähneet yhä useammin viime aikoina, suojatun tietokoneen asennus on vain yksi osa tietojen suojaamista. Yhdistä turvattomaan reitittimeen ja kaikki kova työsi on turhaa.

Reitittimet saapuvat harvoin turvalliseen tilaan, mutta vaikka oletkin ottanut aikaa määrittää langaton (tai langallinen) reititin oikein, se voi silti osoittautua heikoksi linkiksi tietokoneesi turvallisuudessa.

Se on kuin oletus: uuden reitittimen turvaaminen

Reitittimien oletusasetukset ovat ehkä suurin heikkous. Kuten kodin turvakamerat, jotka on suoratoistettu verkossa Otetaanko kotiturvakameroita suoratoistoa verkossa tietämättäsi? Lue lisää , ihmisillä on taipumus asentaa ja unohtaa huomioimatta tosiasia, että käytännöllisesti katsoen jokaisella mallilla on sama käyttäjätunnus ja salasana.

Brian Krebs kertoi äskettäin siitä sähköposti roskapostia on käytetty reitittimien hakkerointiin huijaamalla televiestintäpalvelujen tarjoajien sähköpostit, pyytämällä kohtaa napsauttamaan linkkiä ja lähettämällä heidät piilotetulla koodilla olevaan sivulle, joka yrittää:

”… Suorittaa ns. Sivustojenvälisen väärentämishyökkäyksen tunnettuihin haavoittuvuuksiin kahdentyyppisissä reitittimissä, UT Starcom ja TP-Link. Haitallinen sivu kutsuu sitten piilotetut sisäiset kehykset (tunnetaan myös nimellä “iframe”), jotka yrittävät kirjautua sisään uhrin reitittimen hallintasivu käyttämällä luetteloa tunnetuista oletustodistuksista, jotka on rakennettu niihin laitteet."

Onnistunut hyökkäys kirjoittaa uudelleen reitittimen DNS-asetukset ja lähettää uhrin huijaamaan versioita sivustoista, jotka keräävät kirjautumistunnukset.

Jokaisen, joka asentaa uuden reitittimen kotiverkkoon, on kuluttava aika tyhjentää kaikki oletuskäyttäjätunnukset ja salasanat ja Korvaa ne omilla, mieluiten turvallisilla ja ikimuistoisilla salasanoilla / salasanoilla, jotka vaihdetaan sitten säännöllisesti.

NAT-PMP-haavoittuvuus

Vuoden 2014 lopulla Matt Hughes kertoi, että NAT-PMP-haavoittuvuus koski jotain 1,2 miljoonan reitittimen alueella, Yhdysvaltojen turvallisuusyrityksen Rapid7: n havaitsemalla sen 1,2 miljoonaa reititintä on haavoittuvaa kaappaamista varten. Onko sinun yksi niistä? Lue lisää "2,5% [reitittimistä] alttiita hyökkääjälle, joka sieppaa sisäisen liikenteen, 88% hyökkääjälle, joka pysäyttää lähtevän liikenteen, ja 88% vastaan palvelunestohyökkäyksestä tämän haavoittuvuuden seurauksena."

Vaikka reitittimien NAT-yhdyskäytävä ei saisi hyväksyä sisäistä tietoa, jota ei ole tarkoitettu sisäiseen osoitteeseen, laitteet, joilla on väärin määritetyt laiteohjelmistot sallivat ulkoisten tietokoneiden tahattomasti luoda sääntöjä, mikä voi johtaa tietojen vuotamiseen ja identiteettiin varkaus.

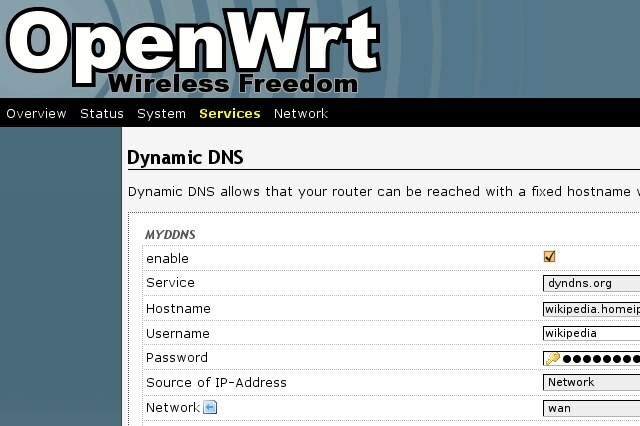

Tämän ongelman korjaaminen edellyttää, että reitittimen valmistajat vapauttavat korjaustiedostot. Vaihtoehtoisesti voit asentaa suojattu avoimen lähdekoodin laiteohjelmisto, kuten DD-WRT Mikä on OpenWrt ja miksi minun pitäisi käyttää sitä reitittimessäni?OpenWrt on Linux-jakelu reitittimellesi. Sitä voidaan käyttää mihin tahansa upotettuun Linux-järjestelmään. Mutta sopisiko se sinulle? Onko reitittimesi yhteensopiva? Katsotaanpa. Lue lisää tai Open-WRT.

Onko WPA-reitittimesi yhtä turvallinen kuin luulet?

Jokainen, joka käyttää WPA: ta reitittimen suojaamiseen, annetaan anteeksi ajatellessaan, että syötettyjen pääsykoodien (ja säännöllisesti vaihdettujen) kanssa, että he muodostavat turvallisen yhteyden Internetiin.

Useimmissa nykyaikaisissa Wi-Fi-reitittimissä on WPS-tekniikka, joka ohittaa WPA: n ja helpottaa yhteyden muodostamista reitittimeen painikkeen tai 8-numeroisen PIN-koodin avulla.

Valitettavasti haavoittuvuus tulee helposti. Kuten James Bruce on ilmoittanut, jolla on vahva yhteys ja herkkä reititin, WPS PIN voidaan pakottaa raa'asti vain 2 tunnissa Ajatteleko, että WPA-suojattu WiFi on turvallinen? Ajattele uudelleen - täältä tulee ReaverTähän mennessä meidän kaikkien pitäisi olla tietoisia WEP: n kanssa muodostettujen verkkojen turvaamisen vaaroista, jotka osoitin aiemmin, kuinka voit hakata 5 minuutissa. Neuvonta on aina ollut WPA: n tai ... Lue lisää , ja tämän PIN-koodin saaminen paljastaa WPA-salasanan hyökkääjälle.

Joillakin reitittimillä WPS-PIN-koodin poistaminen käytöstä on vaihtoehto, mutta tämä ei aina tee sitä, mitä väitetään, sen sijaan käytöstä poistetaan käyttäjän määrittämä PIN-koodi oletusasetuksen sijasta. Tuskin ihanteellinen. Paras ratkaisu tässä tapauksessa olisi estää reitittimen langaton verkkoyhteys ja odottaa päivitystä Internet-palveluntarjoajalta tai reitittimen valmistajalta (tarkista heidän verkkosivustonsa).

Onko Internet-palveluntarjoajasi syyllinen?

Aikaisemmin vuonna 2015 saimme tietää, että tietty malli Pirelli-reititin lähetettiin asiakkaille virheellä Onko palveluntarjoajasi tekemässä kotiverkostasi epävarmaa?Antaako reitittimesi tunkeilijoita kotiverkkoosi? Älä jää kiinni kotireitittimien tietoturvakysymyksistä, jotka oma Internet-palveluntarjoajasi saattaa sinulle! Näytämme kuinka testata reititintä. Lue lisää että on niin helppoa käyttää isoäitiäsi voimaan.

Kuten ilmoitin:

”Ainoa mitä sinun on tehtävä, on syöttää reitittimen verkkoon päin oleva IP-osoite, liittää se wifisetup.html-tiedostolla (niin jotain 1.2.3.4/wifisetup.html) ja voit aloittaa pelaamisen reitittimen kokoonpanolla. Asiantuntija hakkerit pystyisivät sitten aloittamaan reittien määrittämisen verkkoon, aloittamaan Internet-liikenteen haistamisen, jopa hyökkäämään tietokoneeseen, johon ei ole asennettu palomuuria. "

Toistaiseksi tämä ongelma on rajoittunut siihen yksittäiseen Pirelli P.DGA4001N -malliin, mutta se herättää huolestuttavia kysymyksiä siitä, kuinka valmistajat määrittävät reitittimet.

Onko sinulla ollut ongelmia reitittimen oletusasetuksissa? Ehkä yksi tai useampi tässä korostettu ongelma on vaikuttanut sinuun. Mitä reitittimien valmistajien ja Internet-palveluntarjoajien tulisi tehdä näiden ongelmien lieventämiseksi? Kerro meille ajatuksesi kommentteissa.

Kuvapisteet: Asim18, Moxfyre

Christian Cawley on varatoimittaja turvallisuuteen, Linuxiin, itsehoitoon, ohjelmointiin ja teknisiin selityksiin. Hän tuottaa myös The Really Useful Podcastin ja hänellä on laaja kokemus työpöydän ja ohjelmistojen tuesta. Linux Format -lehden avustaja Christian on Vadelma Pi-tinkerer, Lego-rakastaja ja retro-fani.