Mainos

Kun alat miettiä kaikkia asioita, jotka voivat mennä pieleen Internet-selaamisen aikana, verkko alkaa näyttää aika pelottavalta paikalta. Onneksi Internetin käyttäjät kokonaisuutena ovat paljon taitavampia ja tunnistavat paremmin vaarallisen verkkokäyttäytymisen.

Vaikka sivut, joissa on tusinaa latauspainiketta - tai automaattisesti valitut ruudut, jotka houkuttelivat meitä lataamaan asioita, joita emme halua - ei enää ole niin tehokas kuin ne olivat aikaisemmin, se ei tarkoita, että siellä ei ole tällä hetkellä hakkereita, jotka yrittäisivät keksiä kanssa uudet petosmenetelmät Uusimmat Internet-tietoturvauhat, joista sinun pitäisi olla tietoinenTurvallisuusuhat ovat tulleet yhä enemmän uusista suunnista, ja niiden ei odoteta muuttuvan vuonna 2013. On uusia riskejä, jotka sinun tulee olla tietoinen, suosittujen sovellusten hyväksikäytöstä, entistä kehittyneemmistä tietojenkalasteluhyökkäyksistä, haittaohjelmista, ... Lue lisää . Suojautuaksemme näiltä uhilta on tärkeää ymmärtää, millaisia ne ovat ja miten ne eroavat toisistaan.

Sukellaan sisään.

Online-tietoturvauhkien ja niiden erojen ymmärtäminen

haittaohjelmat

Haittaohjelmat ovat lyhyt haittaohjelmien varalta. Tämä tarkoittaa, että vaikka suurin osa meistä viittaa näihin uhkiin viruksina, oikean kattava termin pitäisi todellakin olla haittaohjelma. Haittaohjelmia esiintyy monissa muodoissa, mutta haittaohjelmat itsessään ovat yleinen termi, jota voidaan käyttää kuvaamaan mitä tahansa määrää asioita, kuten viruksia, matoja, troijalaisia, vakoiluohjelmia ja muita. Lyhyesti sanottuna, se on ohjelma tai tiedosto, jolla on huonoja aikomuksia, jonka luonne voisi kattaa melkein kaiken.

Onneksi haittaohjelmat ovat juuri sitä, mitä kaikki suosituimmat virustorjuntaohjelmat etsivät. Haittaohjelmien saaminen tapahtuu, ja sen ei tarvitse olla katastrofaalinen. Opi oikea protokolla haittaohjelmien käsittelemiseksi 10 vaihetta, kun huomaat haittaohjelman tietokoneeltasiHaluamme ajatella, että Internet on turvallinen paikka viettää aikamme (yskä), mutta tiedämme kaikki, että riskejä on joka puolella. Sähköposti, sosiaalinen media, haitalliset verkkosivustot, jotka ovat toimineet ... Lue lisää ja kuinka välttää se ensinnäkin 7 yleisen järjen vinkkejä, jotka auttavat välttämään haittaohjelmien sieppaamistaInternet on tehnyt paljon mahdollista. Tietojen saaminen ja kommunikointi kaukaisten ihmisten kanssa on tullut helppoa. Samaan aikaan uteliaisuutemme voi kuitenkin johtaa meidät nopeasti pimeisiin virtuaalisille kujille ... Lue lisää turvallisin selauskokemus.

virukset

Virukset koostuvat haittaohjelmista, jotka tartuttavat laitteen ohjelmiston asentamisen jälkeen. Tämä tartunta tapahtuu tyypillisesti USB-asemien, Internet-latausten tai sähköpostin liitteiden kautta, mutta se voi tapahtua myös monilla muilla tavoilla. On tärkeätä huomata, että tartunta ei tapahdu pelkästään siitä, että tartunnan saaneet tiedostot ovat tietokoneellasi. Infektio tapahtuu, kun ohjelma käynnistyy ensimmäisen kerran, joko automaattisen asennuksen, manuaalisen asennuksen tai käyttäjän avaaman suoritettavan tiedoston kautta.

Infektio tapahtuu, kun se on avattu tai suoritettu. Tästä hetkestä lähtien voi olla erittäin vaikea löytää ja päästä eroon viruksesta luonteensa vuoksi, jolla se toimii. Vaikka todelliset yksityiskohdat ovat viruskohtaisia, niillä on taipumus jäljitellä itseään ja saastuttaa laitteensa tiedostojärjestelmän oleskelevat levittämällä tiedostoja tiedostoihin ennen kuin ne väistämättä - ja yleensä tietämättä - siirretään toiselle kone.

Toisin kuin muut uhat, viruksilla ei ole muuta tarkoitusta kuin yrittää tehdä tietokoneesi käyttökelvottomaksi. Joillakin heistä on Lyhyt historia kaikkien aikojen 5 pahimmasta tietokoneviruksestaAmerikan tietotekijä Frederick kiinnitti sanan "virus" ja sen yhteyden tietokoneisiin Cohen, joka käytti sitä kuvaamaan "ohjelmaa, joka voi" tartuttaa "muita ohjelmia muuttamalla niitä siten, että ne sisältävät mahdollisesti... Lue lisää ollut erityisen hyvä siinä. Suurin osa muista on melko heikkoja ja helppo havaita.

Voi, ja on syytä tuoda esiin - yleisen mielipiteen vuoksi - se Macit eivät ole immuuneja viruksille 3 merkkiä siitä, että Mac-tartunnassa on virus (ja kuinka tarkistaa)Jos Mac toimii omituisesti, se voi olla viruksen tartuttama. Kuinka voit tarkistaa viruksen Mac-tietokoneelta? Näytämme sinulle. Lue lisää .

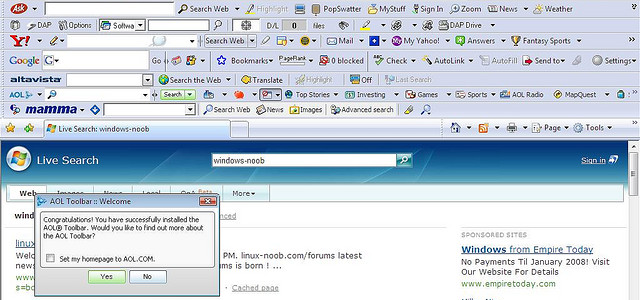

adware

Vaikka mainosohjelmat ovat useimmissa tapauksissa suhteellisen hyvänlaatuisia, ne saattavat olla ärsyttävimpiä uhista, joista tänään puhutaan.

Mainosohjelmat on yhdistetty muuten laillisiin sovelluksiin tai ohjelmistoihin, mikä tekee alkuperäisestä havaitsemisesta jonkin verran vaikeaa. Yleinen esimerkki on latauslinkin alaosassa oleva valintaruutu (usein ennalta tarkistettu), joka kysyy, haluammeko sisällyttää ”ilmaiseksi X” - hyvin, “X” on usein mainosohjelmaa sisältävä ohjelma. Tämä ei ole vaikea ja nopea sääntö, mutta se ei ole harvinaista. Jos et ole varma, mitkä nämä lisäohjelmat ovat tai kuinka ne toimivat, älä lataa niitä.

Mainosohjelmistot ovat myös mahdollisia ilman omaa syytä. Viimeaikaiset tarinat kuvaavat ainakin yhtä suurta valmistajaa mukaan lukien mainosohjelmat - tai mainosohjelmamaisen selaimen kaappauksen - tietokoneissaan oletuksena. Sillä aikaa Lenovo ja Superfish Lenovo-kannettavien omistajat varovat: Laitteesi saattaa olla esiasennettu haittaohjelmiaKiinalainen tietokonevalmistaja Lenovo on myöntänyt, että myymälöihin ja kuluttajiin vuoden 2014 lopulla toimitetuissa kannettavissa tietokoneissa oli esiasennettu haittaohjelmia. Lue lisää ovat pikemminkin poikkeus kuin sääntö, on tärkeätä huomata, että näitä uhkia esiintyy ja usein meillä ei ole paljon tehtävää.

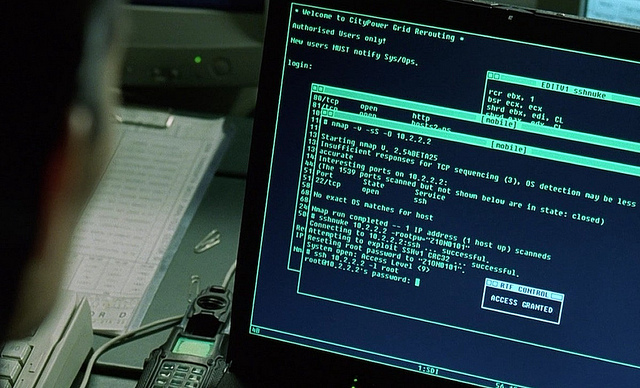

Troijalaisia ja takaovia

Troijalaiset saivat nimeensä troijalainen hevonen, joka oli jättiläinen puinen hevonen, jota käytettiin salaamaan kreikkalaisia sotilaita heidän saapuessaan Troijaan Troijan sodan aikana. Historiakurssi sivuun, tämä on sama tapa kuin troijalainen vahingoittaa tietokonettasi. Se piilottaa haitallisen koodin näennäisesti vaarattoman ohjelman tai tiedoston sisällä saadaksesi pääsyn koneeseesi. Sisään ollessaan ohjelma asentaa itsensä laitteellesi ja kommunikoi taustalla olevan palvelimen kanssa tietämättäsi. Tämä antaa ulkopuolisille osapuolille pääsyn tietokoneeseesi ns. Takaoven kautta.

Vaikka ulkopuolisen osapuolen pääsy tietokoneellesi on itsessään pelottavaa, sen vaikutukset mitä he voisivat tehdä Miksi sähköpostia ei voida suojata hallituksen valvonnalta"Jos tietäisit mitä tiedän sähköpostista, et ehkä myöskään käytä sitä", sanoi suojatun sähköpostipalvelun Lavabit omistaja hiljattain sulkeneen sen. "Salattua ei voi tehdä ... Lue lisää tällä pääsy on jopa pelottavampi. Asioita monimutkaistaa vain pieni takaoven jättämä jalanjälki, joka pitää käyttäjän täysin pimeässä, että jopa yksityisyyden suojaa tapahtuu.

Yksi takaoven etu on luonne, jossa ne toimivat. Koska hakkerin on muodostettava yhteys tietokoneeseesi etäyhteyden kautta, he eivät voi tehdä tätä, jos poistat Internet-yhteyden käytöstä, kun yrität löytää ja poistaa haitallisen koodin.

Vakoiluohjelma

Vakoiluohjelmat ovat yleisin haittaohjelma Internetissä. Vaikka suurin osa vakoiluohjelmista on luonteeltaan melko petollisia ja erittäin häiritseviä, ne ovat suhteellisen vaarattomia. Tyypillisesti vakoiluohjelmia seurataan selailukäyttäytymistä osuvien mainosten paremman näyttämisen kannalta. Pahaa tekee se, kuinka nämä yritykset etenevät tietojen kerääminen Kuinka suojata itsesi epäeettiseltä tai laittomalta vakoilultaLuuletko, että joku vakoilee sinua? Tässä on ohjeet selville, onko tietokoneellasi tai mobiililaitteella vakoiluohjelmia, ja kuinka poistaa se. Lue lisää . Sen sijaan, että luottaisi seurantapisteisiin - tai evästeisiin - kuten useimmat suuret yritykset, vakoiluohjelmat käyttäytyvät enemmän kuin troijalainen, kun asennat sen ja se välittää tietoja tietokoneeltasi takaisin palvelimelle, vaikka suurin osa meistä on täysin unohtaa sen läsnäolon ensimmäisessä paikka.

Muut, vakoiluohjelmien vahingollisemmat muodot ovat paljon vaarallisempia. Vaikka tyypillisiä vakoiluohjelmia käytetään enimmäkseen mainosten näyttämiseen, haittaohjelmat välittävät arkaluontoiset tiedot takaisin toiselle käyttäjälle tai palvelimelle. Nämä tiedot voivat sisältää sähköposteja, valokuvia, lokitiedostoja, luottokorttinumeroita, pankkitietoja ja / tai online-salasanoja.

Käyttäjä lataa vakoiluohjelmat useimmiten osana laillisen latauksen lisäosaa (kuten työkalurivi) tai sisällyttää sen ilmaisohjelman tai shareware-ohjelman osana.

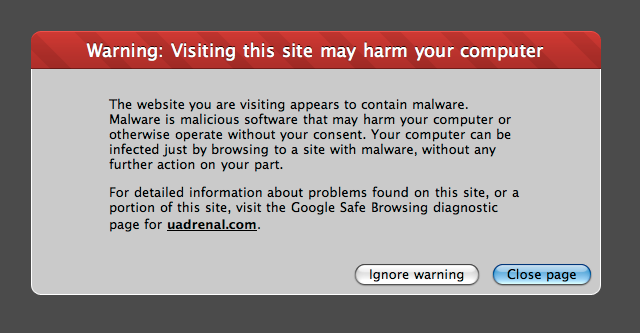

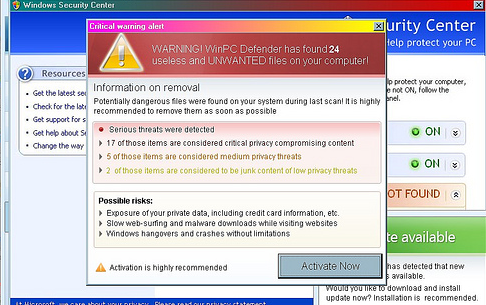

Scareware ja Ransomware

Scareware ja ransomware eroavat toisistaan lähestymistavansa suhteen, mutta molempien tavoitteena on kerätä rahaa manipuloimalla käyttäjää uskomaan jotain, joka on usein väärin.

Scareware esiintyy useimmiten ohjelmina, jotka aukeavat ja kertovat, että tietokoneesi on saanut jonkinlaista haittaohjelmaa. Kun napsautat poistaaksesi (usein) useita haittaohjelmia, joudut maksamaan ostamaan täysversion, ennen kuin ohjelma voi puhdistaa järjestelmän ja poistaa sen infektioista tai uhkista.

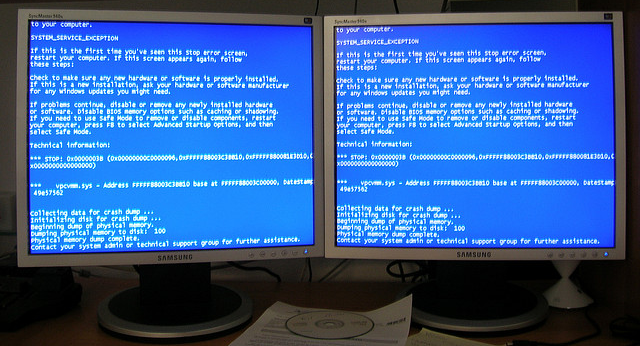

Ransomware toimii hiukan eri tavalla siinä mielessä, että haittaohjelmien asentamisen jälkeen se tapahtuu lukitsee järjestelmän usein ikkunan ulkopuolelle, jonka avulla voit maksaa lunnaita, jotta voit käyttää sitä uudelleen se. Vaikka ransomware on yleensä yksi helpoimmat uhat poistaa Älä maksa - Kuinka voittaa Ransomware!Kuvittele vain, jos joku ilmestyi kotiovellesi ja sanoi: "Hei, talossasi on hiiriä, joista et tiennyt. Anna meille 100 dollaria ja päästämme eroon heistä. "Tämä on Ransomware ... Lue lisää , se voi olla melko pelottava taitamattomalle tietokoneen käyttäjälle. Sellaisenaan monet uskovat heidän tarvitsevan anna periksi ja maksa lunnaat Vältä näiden kolmen Ransomware-huijauksen uhrin putoaminenUseita näkyviä lunaohjelmistohuijauksia on tällä hetkellä liikkeessä; mennään yli kolmeen tuhoisimpaan, jotta voit tunnistaa ne. Lue lisää koneen hallinnan palauttamiseksi.

Matoja

Matoja on selvästi vahingollisin haittaohjelma. Vaikka virus hyökkää yhtä tietokonetta vastaan ja luottaa siihen, että käyttäjä jakaa tartunnan saaneet tiedostot sen leviämiseksi, mato hyödyntää verkon tietoturvallisuuksia ja voi mahdollisesti viedä koko asian polvilleen pöytäkirja.

Suojaushaavoittuvia verkkoja kohdennetaan tuomalla mato verkkoon ja antamalla sen kulkea (usein huomaamatta) tietokoneelta toiselle. Kun tartunta kulkee laitteesta toiseen, tartunta leviää, kunnes jokainen kone tarttuu - tai - mato eristetään poistamalla tartunnan saaneet koneet verkosta.

Nimetön hyväksikäyttö, tietoturvavirheet ja haavoittuvuudet

Riippumatta siitä, kuinka pätevä kehittäjä on, jokaisella ohjelmalla on tietoturvavirheitä ja haavoittuvuuksia. Nämä tietoturvavirheet antavat hakkereille mahdollisuuden hyödyntää niitä saadakseen pääsyn ohjelmaan, muuttamalla sitä jollain tavalla tai pistämällä siihen oman koodin (usein haittaohjelman).

Jos mietit koskaan, miksi ohjelmilla oli niin paljon tietoturvapäivityksiä, se johtuu siitä, että kehittäjiä ja hakkereita toistetaan jatkuvasti kissan ja hiiren välillä. Kehittäjä yrittää löytää ja korjata nämä aukot ennen niiden hyödyntämistä, kun taas hakkeri yrittää hyödyntää tietoturvavirheitä, ennen kuin kehittäjä on löytänyt ne ja korjannut ne.

Ainoa tapa pysyä edes kaukana turvassa näistä hyväksikäytöistä on pitää käyttöjärjestelmäsi ja kaikki ohjelmasi ajan tasalla asentamalla päivitykset, kun ne tulevat saataville.

Pysyminen turvassa verkossa

Jos käytät verkkoa, ei ole mitään varmaa tapaa välttää kaikki online-uhat, mutta on varmasti joitain asioita, jotka voit tehdä itsesi turvallisuuden lisäämiseksi.

Jotkut näistä ovat:

- Pidä käyttöjärjestelmäsi ja kaikki ohjelmasi ajan tasalla lataamalla päivitykset heti, kun ne ovat saatavilla.

- Asenna a hyvä virustentorjuntaohjelma Mikä on paras ilmainen virustorjuntaohjelma? [MakeUseOf-kysely]Koska riippumatta siitä, kuinka varovainen käytät Internetiä, on aina suositeltavaa asentaa virustorjuntaohjelmisto tietokoneeseesi. Kyllä, jopa Macit. Lue lisää ja pidä virusmääritelmät ajan tasalla.

- Käytä palomuuria, joka tarkkailee sekä tulevaa että lähtevää liikennettä. Pidä silmällä liikenteen virtausta, jotta pystyt havaitsemaan uhat, jotka voivat olla yhteydessä ulkoisiin palvelimiin.

- Vältä tuntemattomien ja epäluotettavien lähteiden vaarallisia latauksia.

- Käytä virustentorjuntaohjelmaa tai haittaohjelmien havaitsemisohjelmaa skannataksesi epäilyttävät linkit ennen niiden avaamista.

- Vältä laittoman ohjelmiston käyttöä.

Jälleen kerran, jos vietät osan ajasta verkossa, on epätodennäköistä, että pystyt täysin suojaamaan itsesi kaikilta siellä olevilta haittaohjelmilta. Vaikka tartuntoja ja hyväksikäyttöä voi tapahtua ja tapahtuu kenelle tahansa, en usko, että kukaan meistä väittäisi, että voisimme pysyä hiukan turvallisempana hienovaraisilla muutoksilla selaus- tai tietokonekäytössämme.

Mitä teet pitääksesi itsesi suojassa uhkilta ja hyväksikäytöltä verkossa? Onko mitään erityisiä ohjelmia tai sovelluksia, joita käytät verkkoturvallisuuteen? Auta pitämään muita meitä turvallisempina verkossa jakamalla alla olevat kommentit sisältämät vinkit!

Kuvaluotto: Tietokonevirus Shutterstockin kautta, Varoitus! kirjoittanut Paul Downey Flickrin kautta, Viruksen kirjoittanut Juri Samoilov Flickrin kautta, Ärsyttävä ponnahdusikkuna Shutterstockin kautta, Hakkerit - Securidad kirjoittanut TecnoDroidVe Flickrin kautta, Mdornseifin työkalurivit Flickrin kautta, Hadanohjelma mdaniels7 Flickrin kautta, Dual Crash, Dr. Gianluigi “Zane” Zanet Flickrin kautta, Caps Lock lähettäjä DeclanTM Flickrin kautta

Bryan on Yhdysvalloissa syntynyt ulkomailla asuva asuinpaikka, joka sijaitsee aurinkoisella Bajan niemimaalla Meksikossa. Hän nauttii tieteestä, tekniikasta, laitteista ja lainaa Will Ferrelin elokuvia.