Mainos

Kun olemme lähellä vuoden 2016 lehdistöä, pohditaan hetki pohtimaan vuonna 2015 opittuja turvallisuusoppimuksia. alkaen Ashley Madison Ashley Madison Vuoto Ei suurta tarjousta? Mieti uudelleenDiskreetti online-treffisivusto Ashley Madison (suunnattu pääasiassa huijaaville puolisoille) on hakkeroitu. Tämä on kuitenkin paljon vakavampi asia kuin lehdistössä on kuvattu, ja sillä on huomattavia vaikutuksia käyttäjien turvallisuuteen. Lue lisää , hakkeroitu kattilat 7 syytä, miksi esineiden Internet pitäisi pelätä sinuaAsioiden Internetin potentiaaliset hyödyt kasvavat kirkkaiksi, kun taas vaarat heitetään hiljaisiin varjoihin. On aika kiinnittää huomiota näihin vaaroihin seitsemällä Internetin kauhistuttavalla lupauksella. Lue lisää , ja hallitusten välinpitämättömiä tietoturvaohjeita, on paljon puhuttavaa.

Älykkäät kodit ovat edelleen turvallisuuden painajainen

Vuonna 2015 ihmiset kiihdyttivät nykyisiä analogisia taloustavaroitaan atk-pohjaisilla, Internet-yhteydellä varustetuilla vaihtoehdoilla. Älykäs koti -tekniikka

Todella aloitti tämän vuoden tavalla, joka näyttää jatkavan uutta vuotta. Mutta samaan aikaan, myös jotkut näistä laitteista iski kotiin (anteeksi) eivät ole kaikki niin turvallisia.Suurin älykkään kodin tietoturvajuttu oli kenties havainto, että jotkut laitteet olivat toimitus kaksoiskappaleilla (ja usein koodatuilla) salausvarmenteilla ja yksityiset avaimet. Se ei ollut vain esineiden Internet-tuotteita. Suurimpien Internet-palveluntarjoajien myöntämät reitittimet on todettu syyllistyneen tähän turvallisuussyntien kardinaaliin.

Joten miksi se on ongelma?

Pohjimmiltaan tämä tekee triviaalia siitä, että hyökkääjä vakoilee näitä laitteita a: n kautta 'Keskitason ihminen' -hyökkäys Mikä on keskellä oleva hyökkäys? Turvallisuusrgongi selitettyJos olet kuullut keskitason ihmisten hyökkäyksistä, mutta et ole aivan varma, mitä tämä tarkoittaa, tämä on artikkeli sinulle. Lue lisää , sieppaamalla liikennettä samalla kun uhri ei havaitse sitä. Tämä on huolestuttavaa, kun otetaan huomioon, että älykkään kodin tekniikkaa käytetään yhä enemmän uskomattoman arkaluonteisissa tilanteissa, kuten henkilökohtainen turvallisuus, kotitalouksien turvallisuus Nest Protect Review ja Giveaway Lue lisää , ja terveydenhuollossa.

Jos tämä kuulostaa tutulta, se johtuu siitä, että monet suuret tietokonevalmistajat ovat saaneet aikaan samanlaisen asian. Marraskuussa 2015 Dellin todettiin toimittavan tietokoneita, joilla on sama juurivarmenne nimeltään eDellRoot Dellin uusimmat kannettavat tietokoneet saastuttavat eDellRoot-ohjelmistonDell, maailman kolmanneksi suurin tietokonevalmistaja, on saanut vilpillisiä juurivarmenteita kaikissa uusissa tietokoneissa - aivan kuten Lenovo teki Superfishin kanssa. Näin voit tehdä uuden Dell-tietokoneesi turvassa. Lue lisää , kun taas vuoden 2014 lopulla Lenovo aloitettiin katkaisee tarkoituksella SSL-yhteydet Lenovo-kannettavien omistajat varovat: Laitteesi saattaa olla esiasennettu haittaohjelmiaKiinalainen tietokonevalmistaja Lenovo on myöntänyt, että myymälöihin ja kuluttajiin vuoden 2014 lopulla toimitetuissa kannettavissa tietokoneissa oli esiasennettu haittaohjelmia. Lue lisää jotta mainoksia voidaan lisätä salattuihin verkkosivuihin.

Se ei loppunut siihen. Vuosi 2015 oli todellakin älykkään kodin turvattomuuden vuosi, ja monien laitteiden havaittiin olevan piilevän ilmeinen turvallisuushaavoittuvuus.

Suosikkini oli iKettle Miksi iKettle-hakkeroinnin pitäisi huolestuttaa sinua (vaikka et omista sitä)IKettle on langattomalla vedenkeittimellä varustettu vedenkeitin, johon ilmeisesti tuli massiivinen, ammottava tietoturvavirhe, jolla oli mahdollisuus puhaltaa kokonaiset WiFi-verkot. Lue lisää (arvasit sen: Wi-Fi-käyttöinen vedenkeitin), jonka hyökkääjä voi vakuuttaa paljastamaan kotiverkonsa Wi-Fi-tiedot (selkeästi, vähintään).

Jotta hyökkäys toimisi, joudut ensin luomaan väärän langattoman verkon, jolla on sama SSID (verkon nimi) kuin sillä, jonka iKettle on liitetty siihen. Sitten yhdistämällä siihen UNIX-apuohjelman Telnetin kautta ja selaamalla muutaman valikon läpi, näet verkon käyttäjänimen ja salasanan.

Sitten oli Samsungin Wi-Fi-liitetty Smart Jääkaappi Samsungin älykäs jääkaappi on juuri valmistettu. Entä loput älykodistasi?Isossa-Britanniassa toimiva infosec-yritys Pen Test Parters havaitsi haavoittuvuuden Samsungin älykäsllä jääkaapilla. Samsungin SSL-salauksen käyttöönotto ei tarkista varmenteiden pätevyyttä. Lue lisää , joka ei vahvistanut SSL-varmenteita ja antoi hyökkääjille mahdollisuuden siepata Gmail-kirjautumistiedot.

Kun Smart Home -tekniikka muuttuu yhä yleisemmäksi, niin voi odottaa kuulevani enemmän tarinoita näissä laitteissa on kriittisiä haavoittuvuuksia ja ne joutuvat joihinkin korkean profiilin hakkereihin.

Hallitukset eivät vieläkään saa sitä

Yksi toistuva teema, jonka olemme nähneet viime vuosina, on kuinka varmasti unohtaa useimmat hallitukset turvallisuusasioissa.

Jotkut näennäisimmistä esimerkkeistä lukutaidottomasta lukutaidottomuudesta löytyy Isosta-Britanniasta, missä hallitus on toistuvasti ja johdonmukaisesti osoittanut, että he älä vain saa sitä.

Yksi parlamentissa levinneimmistä pahimmista ideoista on ajatus, että viestipalveluiden (kuten Whatsapp ja iMessage) käyttämä salaus tulisi heikentää, joten turvallisuuspalvelut voivat siepata ja purkaa ne. Kuten kollegani Justin Pot huomautti Twitterissä, tämä on kuin kaikkien tallelokeroiden lähettäminen pääavainkoodilla.

Kuvittele, jos hallitus sanoi, että jokaisella kassakaapilla tulisi olla standardi toinen koodi, jos poliisit haluavat. Se on salauskeskustelu nyt.

- Justin Pot (@jhpot) 9. joulukuuta 2015

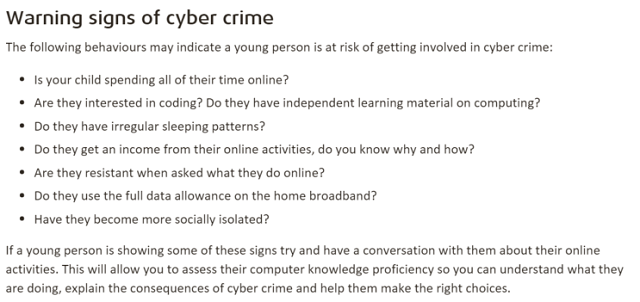

Se pahenee. Joulukuussa 2015 National Crime Agency (Yhdistyneen kuningaskunnan vastaus FBI: lle) antoi neuvoja vanhemmille Onko lapsesi hakkeri? Ison-Britannian viranomaiset ajattelevat niinNCA, Ison-Britannian FBI, on käynnistänyt kampanjan nuorten estämiseksi tietokonerikollisuudesta. Mutta heidän neuvoja on niin laaja, että voisit olettaa, että kuka tahansa tätä artikkelia lukeva on hakkeri - jopa sinä. Lue lisää joten he voivat kertoa, milloin heidän lapsensa ovat matkalla kovettuneiksi verkkorikollisiksi.

Näihin punaisiin lippuihin kuuluu NCA: n mukaan "Ovatko he kiinnostuneita koodauksesta?" ja "Ovatko he haluttomia puhumaan siitä, mitä he tekevät verkossa?".

Tämä neuvo on ilmeisesti roskaa ja sitä pilkkasivat laajasti, ei vain MakeUseOf, vaan myös muiden suurten teknologiajulkaisujen kauttaja infosec-yhteisö.

@NCA_UK luettelee kiinnostuksen koodaukseen varoitusmerkkinä tietoverkkorikollisuudelle! Melko uskomaton. https://t.co/0D35wg8TGxpic.twitter.com/vtRDhEP2Vz

- David G Smith (@ ennakoitu) 9. joulukuuta 2015

Joten kiinnostus koodaukseen on nyt "varoitusmerkki tietoverkkorikollisuudesta". NCA on pohjimmiltaan 1990-luvun koulujen tietotekniikan osasto. https://t.co/r8CR6ZUErn

- Graeme Cole (@elocemearg) 10. joulukuuta 2015

Lapset, jotka olivat kiinnostuneita koodauksesta, kasvoivat insinööriksi, jotka loivat #Viserrys, #Facebook ja #NCA verkkosivusto (muun muassa)

- AdamJ (@IAmAdamJ) 9. joulukuuta 2015

Mutta se osoitti huolestuttavaa trendiä. Hallitukset eivät saa turvallisuutta. He eivät osaa kommunikoida turvallisuusuhista, eivätkä he ymmärrä Internetin toimivuuden perustavaa tekniikkaa. Minulle se on paljon huolestuttavampaa kuin mikään hakkeri tai kyber-terroristi.

Joskus sinä Pitäisi Neuvottele terroristien kanssa

Vuoden 2015 suurin turvatarina oli epäilemättä Ashley Madisonin hakkerointi Ashley Madison Vuoto Ei suurta tarjousta? Mieti uudelleenDiskreetti online-treffisivusto Ashley Madison (suunnattu pääasiassa huijaaville puolisoille) on hakkeroitu. Tämä on kuitenkin paljon vakavampi asia kuin lehdistössä on kuvattu, ja sillä on huomattavia vaikutuksia käyttäjien turvallisuuteen. Lue lisää . Jos olet unohtanut, anna minun kertoa.

Vuonna 2003 perustettu Ashley Madison oli eroavainen treffisivusto. Se antoi naimisissa olevien ihmisten mahdollisuuden seurata ihmisiä, jotka eivät tosiasiallisesti olleet puolisoitaan. Heidän iskulauseensa sanoi kaiken. "Elämä on lyhyt. Olla suhteessa."

Mutta karkeasti se on, se oli karu menestys. Vain yli kymmenessä vuodessa Ashley Madisonille oli kertynyt lähes 37 miljoonaa rekisteröityä tiliä. Vaikka on itsestään selvää, etteivät kaikki he olleet aktiivisia. Suurin osa oli lepotilassa.

Aiemmin tänä vuonna kävi ilmi, että Ashley Madisonin kanssa ei mennyt hyvin. Salaperäinen hakkerointiryhmä nimeltään The Impact Team antoi lausunnon, jossa väitettiin, että he olivat onnistuneet hankkimaan sivustotietokannan, sekä suuren sisäisen sähköpostin välimuistin. He uhkasivat vapauttaa sen, ellei Ashley Madison suljeta yhdessä sisarpaikkansa vakiintuneiden miesten kanssa.

Ashley Madisonin ja vakiintuneiden miesten omistajat ja operaattorit Avid Life Media julkaisi lehdistötiedotteen, joka heikentää hyökkäystä. He painottivat työskentelevänsä lainvalvonnan kanssa tekijöiden jäljittämiseksi ja "pystyivät suojaamaan sivustojamme ja sulkemaan luvattomat tukiasemat".

Avid Life Media Inc: n lausunto: http://t.co/sSoLWvrLoQ

- Ashley Madison (@ashleymadison) 20. heinäkuuta 2015

18th elokuussa Impact Team julkaisi koko tietokannan.

Se oli uskomaton osoitus Internet-oikeudenmukaisuuden nopeudesta ja suhteettomuudesta. Huolimatta siitä, miltä sinusta tuntuu huijaamisesta (vihaan sitä henkilökohtaisesti), jotain tuntui täysin väärässä siitä. Perheet revittiin väliin. Ura tuhoutui heti ja erittäin julkisesti. Jotkut opportunistit lähettivät tilaajille jopa kiristysviestejä sähköpostitse ja postitse lypsämällä heitä tuhansista. Jotkut pitivät heidän tilanteitaan niin toivottomina, että heidän oli otettava oma elämänsä. Se oli pahaa. 3 syytä, miksi Ashley Madison Hack on vakava asiaInternet näyttää ekstaattiselta Ashley Madisonin hakkeroinnista, miljoonilla aviorikoksilla ja potentiaalilla aviorikojien yksityiskohdat hakkeroitiin ja julkaistiin verkossa, ja artikkeleista löydettiin tietoista löydettyjä yksilöitä dump. Hurmaava, eikö? Ei niin nopeasti. Lue lisää

Hack loisti myös valokeilassa Ashley Madisonin sisäisessä toiminnassa.

He löysivät, että sivustolla rekisteröidyistä 1,5 miljoonasta naisesta vain noin 10 000 oli todelliset aitot ihmiset. Loput olivat Ashley Madisonin henkilökunnan luomia robotteja ja vääriä tilejä. Oli julmaa ironiaa, että useimmat allekirjoittaneet ihmiset eivät luultavasti koskaan tavanneet ketään sen kautta. Se oli ”makkarafesti”, jotta voimme käyttää hiukan puhetta.

kiusallisin osa nimeäsi on vuotanut Ashley Madisonin hakkereista, onko sinä flirttailu robotilla. rahasta.

- sanallinen avaruus (@VerbalSpacey) 29. elokuuta 2015

Se ei loppunut siihen. 17 dollaria, käyttäjät voivat poistaa tietonsa sivustolta. Heidän julkiset profiilit poistetaan, ja heidän tilinsä puhdistetaan tietokannasta. Tätä käyttivät ihmiset, jotka allekirjoittivat ja myöhemmin pahoittelivat sitä.

Mutta vuoto osoitti, että Ashley Maddison ei tehnyt niin itse asiassa poista tilit tietokannasta. Sen sijaan he vain piilotettiin julkisesta Internetistä. Kun heidän käyttäjätietokantaansa vuoti, niin myös nämä tilit.

BoingBoing-päivät Ashley Madison -sivut sisältävät tietoja ihmisistä, jotka ovat maksaneet AM: lle heidän tiliensä poistamiseksi.

- Denise Balkissoon (@balkissoon) 19. elokuuta 2015

Ehkä oppitunti, jonka voimme oppia Ashley Madison-saagasta, on se Joskus on syytä hyväksyä hakkereiden vaatimukset.

Ollaan rehellisiä. Avid Life Media tiesi mitä heidän palvelimillaan oli. He tiesivät, mitä olisi tapahtunut, jos se olisi vuotanut. Heidän olisi pitänyt tehdä kaikkensa estääkseen sitä vuotamasta. Jos se tarkoitti muutaman online-ominaisuuden sulkemista, niin olkoon niin.

Otetaan tylsää. Ihmiset kuolivat, koska Avid Life Media otti kannan. Ja mitä varten?

Pienemmässä mittakaavassa voidaan väittää, että on usein parempi vastata hakkereiden ja haittaohjelmien luojaten vaatimuksiin. Ransomware on loistava esimerkki tästä Älä pudota huijareiden virheitä: Opas Ransomware- ja muihin uhkiin Lue lisää . Kun joku on saanut tartunnan ja hänen tiedostot on salattu, uhreja pyydetään ”lunnaalle” heidän salauksen purkamiseksi. Tämä on yleensä noin 200 dollarin rajoissa. Maksettuina nämä tiedostot palautetaan yleensä. Jotta ransomware-liiketoimintamalli toimisi, uhreilla on oltava jonkinlainen luottamus siihen, että he voivat saada tiedostot takaisin.

Mielestäni eteenpäin monet Avid Life Median asemaan joutuneet yritykset kysyvät, onko vilpillinen asenne paras toteuttaa.

Muut oppitunnit

Vuosi 2015 oli outo. En myöskään puhu vain Ashley Madisonista.

VTech-hakkerointi VTech saa hakkeroitua, Apple vihaa kuulokekuulokkeita... [Tech News Digest]Hakkerit paljastavat VTech-käyttäjät, Apple harkitsee kuulokeliitännän poistamista, jouluvalot voivat hidastaa Wi-Fi-yhteyttä, Snapchat menee sänkyyn (RED) -sovelluksen kanssa ja muistamalla Tähtien Sota -erikoistarjouksen. Lue lisää oli pelinvaihtaja. Tämä Hongkongissa toimiva lasten lelujen valmistaja tarjosi lukitun tablet-tietokoneen, jossa on lapsiystävällinen sovelluskauppa, ja vanhempien mahdollisuuden hallita sitä etäyhteydellä. Aiemmin tänä vuonna se hakkeroitiin, yli 700 000 lasten profiilia vuotaneen. Tämä osoitti, että ikä ei ole este tietojen rikkomuksen uhrille.

Se oli myös mielenkiintoinen vuosi käyttöjärjestelmien tietoturvalle. Samalla kun esiteltiin kysymyksiä GNU / Linuxin yleinen turvallisuus Onko Linux ollut menestyksen uhri?Miksi Linux-säätiön päällikkö Jim Zemlin sanoi äskettäin, että "Linuxin kulta-aika" saattaa pian päättyä? Onko operaatio "edistää, suojata ja edistää Linuxia" epäonnistunut? Lue lisää , Windows 10 antoi suuria lupauksia olla kaikkien aikojen turvallisin Windows 7 tapaa Windows 10 on turvallisempi kuin Windows XPVaikka et pidä Windows 10: stä, sinun olisi pitänyt siirtyä Windows XP: stä jo nyt. Näytämme, kuinka 13-vuotias käyttöjärjestelmä on nyt täynnä tietoturvaongelmia. Lue lisää . Tänä vuonna meidän oli pakko kyseenalaistaa sanonta, että Windows on luonnostaan vähemmän turvallinen.

Riittää, kun sanotaan, että 2016 tulee olemaan mielenkiintoinen vuosi.

Mitä tietoturvatunteja olet oppinut vuonna 2015? Onko sinulla lisättäviä tietoturvaoppeja? Jätä ne alla oleviin kommentteihin.

Matthew Hughes on ohjelmistokehittäjä ja kirjailija Liverpoolista, Englannista. Hän on harvoin löydetty ilman kuppia vahvaa mustaa kahvia kädessään ja ihailee ehdottomasti MacBook Prota ja kameraansa. Voit lukea hänen bloginsa osoitteessa http://www.matthewhughes.co.uk ja seuraa häntä twitterissä osoitteessa @matthewhughes.