Mainos

Reitittimen, verkkolaitteen ja esineiden Internet-haittaohjelmat ovat yleisempiä. Suurin osa keskittyy haavoittuvien laitteiden tartuttamiseen ja niiden lisäämiseen voimakkaisiin bottiverkkoihin. Reitittimet ja esineiden Internet (IoT) -laitteet ovat aina päällä, aina verkossa ja odottavat ohjeita. Täydellinen botnet-rehu sitten.

Mutta kaikki haittaohjelmat eivät ole samoja.

VPNFilter on tuhoisa haittaohjelmauuri reitittimille, Internet-laitteille ja jopa joillekin verkkoon kytketyille tallennuslaitteille (NAS). Kuinka tarkistaa VPNFilter-haittaohjelmistoinfektio? Ja miten voit siivota sen? Katsotaanpa lähemmin VPNFilteriä.

Mikä on VPNFilter?

VPNFilter on hienostunut modulaarinen haittaohjelmavaihtoehto, joka kohdistuu pääasiassa useiden valmistajien verkkolaitteisiin sekä NAS-laitteisiin. VPNFilter löydettiin alun perin Linksys-, MikroTik-, NETGEAR- ja TP-Link-verkkolaitteista sekä QNAP NAS -laitteista. Niillä oli noin 500 000 tartuntaa 54 maassa.

joukkue, joka paljasti VPNFilterin, Cisco Talos,

äskettäin päivitetyt tiedot haittaohjelmien osalta osoittaen, että valmistajien, kuten ASUS, D-Link, Huawei, Ubiquiti, UPVEL ja ZTE, verkkolaitteilla on nyt VPNFilter-tartunnat. Kirjoittamishetkellä ei kuitenkaan Cisco-verkon laitteisiin ole vaikutusta.Haittaohjelma on toisin kuin useimmat muut Internet-sovellukset, koska se jatkuu järjestelmän uudelleenkäynnistyksen jälkeen, minkä vuoksi sen poistaminen on vaikeaa. Laitteet, jotka käyttävät oletuskirjautumistietojasi tai joiden tunnetut nollapäivän haavoittuvuudet eivät ole saaneet firmware-päivityksiä, ovat erityisen haavoittuvia.

Mitä VPNFilter tekee?

Joten, VPNFilter on "monivaiheinen, modulaarinen alusta", joka voi aiheuttaa laitteille tuhoisia vaurioita. Lisäksi se voi toimia myös tiedonkeruuuhana. VPNFilter toimii useissa vaiheissa.

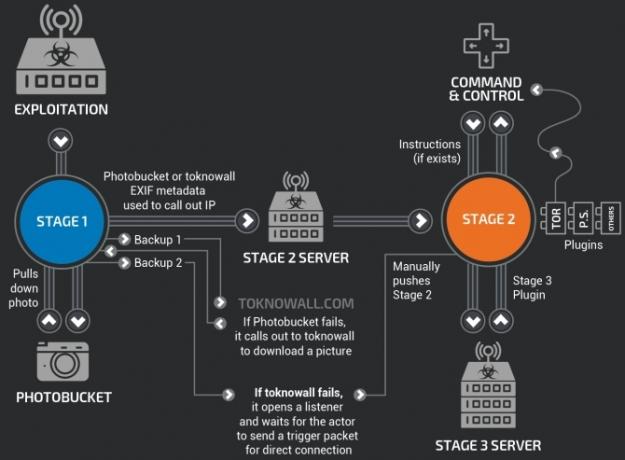

Vaihe 1: VPNFilter Stage 1 määrittää laitteelle rantapäätä, ottamalla yhteyttä sen komento- ja ohjauspalvelimeen (C&C) ladataksesi lisämoduuleja ja odottaakseen ohjeita. Vaiheessa 1 on myös useita sisäänrakennettuja irtisanomisia vaiheen 2 C & Cs paikantamiseksi, jos infrastruktuurimuutos tapahtuu käyttöönoton aikana. Stage 1 VPNFilter -haittaohjelmat pystyvät myös selviytymään uudelleenkäynnistyksestä, mikä tekee siitä vakavan uhan.

Vaihe 2: VPNFilter Stage 2 ei jatka uudelleenkäynnistyksen kautta, mutta siinä on laajempi ominaisuusvalikoima. Vaihe 2 voi kerätä yksityisiä tietoja, suorittaa komentoja ja häiritä laitteen hallintaa. Vaiheessa 2 on myös erilaisia versioita luonnossa. Jotkut versiot on varustettu tuhoisella moduulilla, joka korvaa laitteen laiteohjelmiston osion, sitten käynnistyy uudelleen, jotta laite ei olisi käyttökelpoinen (haittaohjelma tiilet reitittimen, Internetin tai NAS-laitteen, pohjimmiltaan).

Vaihe 3: VPNFilter Stage 3 -moduulit toimivat kuten vaiheen 2 plugins, laajentaen VPNFilter -toimintoa. Yksi moduuli toimii paketinhakijana, joka kerää saapuvan liikenteen laitteelta ja varastaa käyttöoikeustiedot. Toinen antaa Stage 2 -haittaohjelmien kommunikoida turvallisesti Torin avulla. Cisco Talos löysi myös yhden moduulin, joka ruiskuttaa haitallista sisältöä laitteen läpi kulkevaan liikenteeseen, tarkoittaen, että hakkeri voi toimittaa lisähyötyjä muihin kytkettyihin laitteisiin reitittimen, IoT: n tai NAS: n kautta laite.

Lisäksi VPNFilter-moduulit "sallivat verkkosivustotietojen varkauden ja Modbus SCADA -protokollien valvonnan."

Valokuvien jakamisen meta

Toinen mielenkiintoinen (mutta ei juuri löydetty) VPNFilter-haittaohjelman ominaisuus on online-valokuvien jakamispalveluiden käyttö C&C-palvelimen IP-osoitteen löytämiseen. Talos-analyysissä havaittiin, että haittaohjelma viittaa sarjaan Photobucket-URL-osoitteita. Haittaohjelma lataa ensimmäinen kuva galleriassa URL-viitteet ja poimii kuvan piilotetut palvelimen IP-osoitteet metatiedot.

IP-osoite "uutetaan kuudesta kokonaislukuarvosta GPS-leveys- ja pituusasteelle EXIF-tiedoissa". Jos se epäonnistuu, Ensimmäisen vaiheen haittaohjelmat kuuluvat takaisin tavalliseen verkkotunnukseen (toknowall.com - lisää tästä alla) ladataksesi kuvan ja yrittäen samalla prosessi.

Kohdennettu pakettihaju

Päivitetty Talos-raportti paljasti mielenkiintoisia näkemyksiä VPNFilter-paketinhaku-moduulista. Sen sijaan, että vain kootaan kaikki, siinä on melko tiukat säännöt, jotka kohdistuvat tietyntyyppisiin liikenteisiin. Erityisesti liikenne teollisuuden ohjausjärjestelmistä (SCADA), jotka yhdistävät TP-Link R600 VPN -sovellusten avulla, yhteydet luetteloon ennalta määritetyt IP-osoitteet (osoittavat kehittyneen tietämyksen muista verkoista ja toivottavasta liikenteestä), samoin kuin 150 paketin datapaketit tavua tai suurempi.

Craig William, vanhempi teknologiajohtaja ja Taloksen globaali tiedotusjohtaja, kertoi Arsille, "He etsivät hyvin erityisiä asioita. He eivät yritä kerätä mahdollisimman paljon liikennettä. He ovat tiettyjen hyvin pienten asioiden, kuten käyttöoikeuksien ja salasanojen, jälkeen. Meillä ei ole paljoakaan muuhun kuin muihin kuin se näyttää uskomattoman kohdennetulta ja uskomattoman hienostuneelta. Yritämme edelleen selvittää, kenessä he sitä käyttivät. "

Mistä VPNFilter tuli?

VPNFilterin uskotaan olevan valtion tukeman hakkerointiryhmän työ. Koska alkuperäinen VPNFilter-tartuntojen lisäys tuntui pääosin koko Ukrainassa, ensimmäiset sormet osoittivat Venäjän tukemiin sormenjälkiin ja hakkerointiryhmään Fancy Bear.

Tällainen on kuitenkin haittaohjelman hienostuneisuus, sillä selkeää syntymistä ei ole, eikä mikään hakkerointiryhmä, kansallisvaltio tai muu, ole asettunut eteenpäin vaatimaan haittaohjelmaa. Ottaen huomioon yksityiskohtaiset haittaohjelmasäännöt sekä SCADA: n ja muiden teollisuusjärjestelmäprotokollien kohdentaminen, kansallisvaltion toimija vaikuttaa todennäköisimmin.

Riippumatta siitä mitä ajattelen, FBI uskoo VPNFilterin olevan Fancy Bear -luominen. Toukokuussa 2018 FBI tarttui verkkotunnukseen—ToKnowAll.com — jota ajateltiin käytettävän Stage 2 ja Stage 3 VPNFilter -haittaohjelmien asentamiseen ja komentamiseen. Verkkotunnuksen takavarikointi varmasti auttoi estämään VPNFilterin välitöntä leviämistä, mutta ei katkennut päävaltimoa; Ukrainan SBU torjui VPNFilter-hyökkäyksen kemikaalien käsittelylaitokselle heinäkuussa 2018.

VPNFilterillä on myös samankaltaisuuksia BlackEnergy-haittaohjelman kanssa, joka on käytössä oleva APT-troijalainen moniin Ukrainan kohteisiin nähden. Vaikka tämä ei ole kaukana täydellisistä todisteista, Ukrainan järjestelmällinen kohdentaminen johtuu pääasiassa Venäjän siteitä omaavien ryhmien hakkeroinnista.

Olenko saanut tartunnan VPNFilteriin?

On mahdollista, että reitittimessäsi ei ole VPNFilter-haittaohjelmaa. Mutta on aina parempi olla turvassa kuin pahoillani:

- Tarkista tämä luettelo reitittimellesi. Jos et ole luettelossa, kaikki on kunnossa.

- Voit suunnata Symantec VPNFilter -sivusto. Valitse käyttöehdot-ruutu ja napsauta sitten Suorita VPNFilter Check nappi keskellä. Testi suoritetaan muutamassa sekunnissa.

Olen saanut tartunnan VPNFilterillä: Mitä teen?

Jos Symantec VPNFilter Check vahvistaa reitittimen tartunnan, sinulla on selkeä toimintatapa.

- Palauta reititin ja suorita sitten VPNFilter Check uudelleen.

- Palauta reitittimen tehdasasetukset.

- Lataa viimeisin laiteohjelmisto reitittimellesi ja asenna puhdas laiteohjelmisto, mieluiten ilman, että reititin muodostaa online-yhteyden prosessin aikana.

Tämän lisäksi jokaisessa saastuneeseen reitittimeen kytketyssä laitteessa on suoritettava täydet järjestelmätarkistukset.

Sinun on aina vaihdettava reitittimen oletuskirjautumistiedot, samoin kuin kaikkien IoT- tai NAS-laitteiden (Internet-laitteet eivät tee tätä tehtävää helpoksi Miksi esineiden Internet on suurin turvallisuuden painajainenEräänä päivänä tulet töistä kotiin huomaanksesi, että pilviominaisuuksilla varustettua kotiturvajärjestelmääsi on rikottu. Miten tämä voi tapahtua? Asioiden Internet (IoT) -sovelluksella voit selvittää vaikean tavan. Lue lisää ) jos mahdollista. Vaikka on näyttöä siitä, että VPNFilter voi kiertää joitain palomuureja, yksi on asennettu ja määritetty oikein 7 yksinkertaista vinkkiä reitittimen ja Wi-Fi-verkon suojaamiseksi minuutissaHakeeko joku nuuskimaan ja salakuuntelemaan Wi-Fi-liikennettäsi, varastamassa salasanasi ja luottokorttinumerosi? Tiesisitkö edes joku? Todennäköisesti ei, joten suojaa langaton verkko näillä 7 yksinkertaisella vaiheella. Lue lisää auttaa pitämään paljon muita ikäviä asioita poissa verkostasi.

Varo reitittimen haittaohjelmia!

Reitittimen haittaohjelmat ovat yhä yleisempiä. Internet-haittaohjelmat ja haavoittuvuudet ovat kaikkialla, ja online-laitteiden määrän kasvaessa vain pahenee. Reitittimesi on kodin tietojen keskipiste. Se ei kuitenkaan saa lähes yhtä paljon turvallisuushuomiota kuin muut laitteet.

Yksinkertaistettuna, reitittimesi ei ole turvallinen kuin luulet 10 tapaa, että reititin ei ole niin turvallinen kuin luuletTäällä on 10 tapaa, jolla hakkerit ja langattomat kaappaajat voivat hyödyntää reititintäsi. Lue lisää .

Gavin on MUO: n vanhempi kirjoittaja. Hän on myös toimittaja ja SEO Manager MakeUseOfin salaustekniselle sisaryritykselle Blocks Decoded. Hänellä on nykyaikainen BA (Hons) -kirjallisuus digitaalisen taiteen käytännöllä, joka on repiä Devonin kukkuloilta, sekä yli kymmenen vuoden ammattikirjoittamisen kokemus. Hän nauttii runsasta määrää teetä.